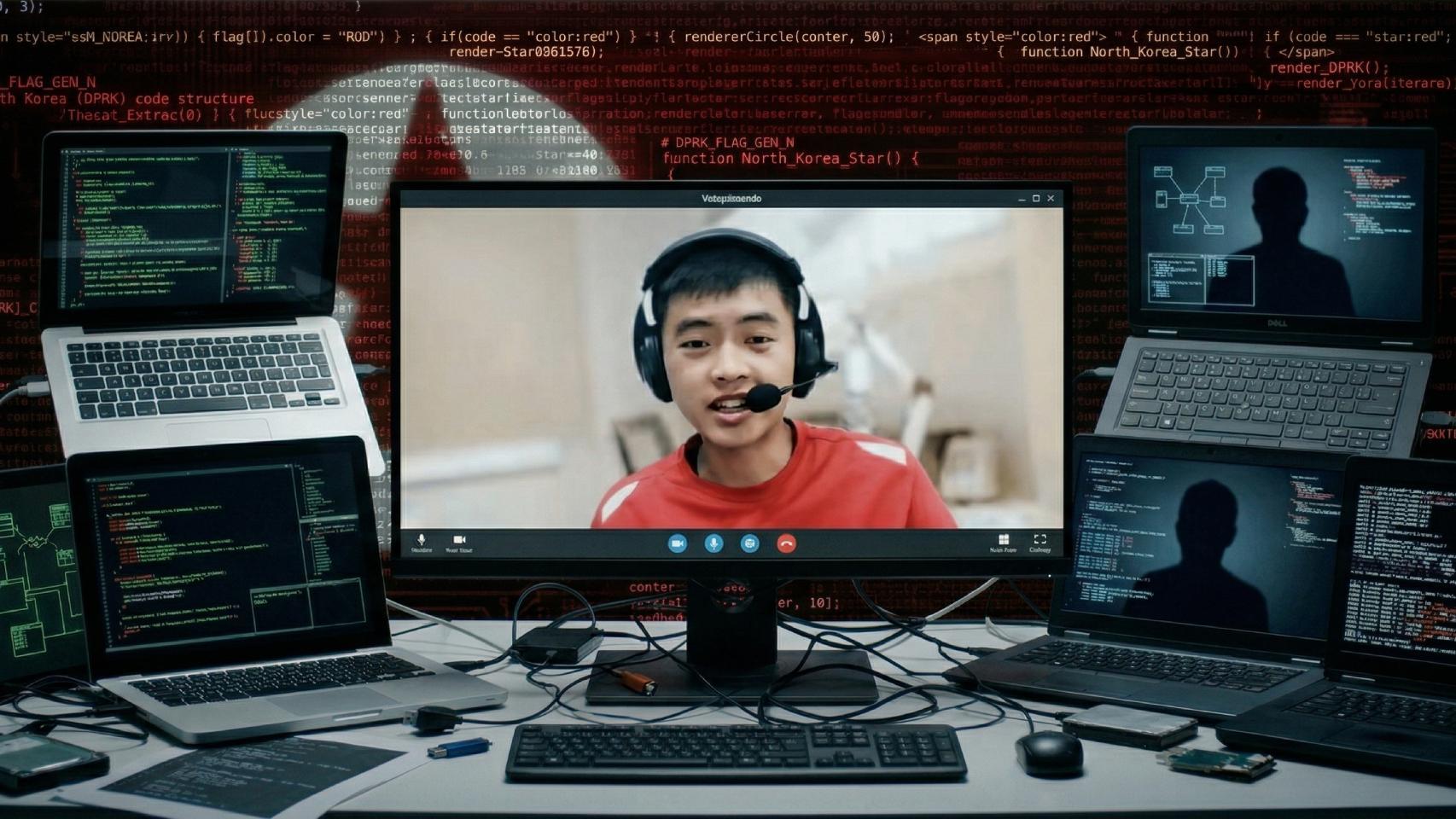

Montaje con el presunto agente de la RPDC durante la entrevista. Gemini - Omicrono

Tecnología Así cuela Corea del Norte a 'hackers' en empresas de todo el mundo: espían y financian al régimen de Kim Jong UnUna pequeña mentira levantó las sospechas que han culminado en una investigación que ha desvelado parte de la dinámica de esta red criminal.

Más información: Corea del Norte prepara un ejército de hackers: especializados en IA para espiar a Occidente

Marta Sanz Romero Publicada 28 marzo 2026 02:44hEspaña conoce bien la historia de miles de inmigrantes que van a trabajar al extranjero para mandar dinero a sus familias en su país de origen. Primero fueron los españoles quienes emigraron y ahora es el país receptor de estos trabajadores. Sin embargo, los cibercriminales han convertido esta dinámica en su modus operandi, robando millones y financiando a dictaduras como Corea del Norte.

El régimen de Kim Jong Un habría educado a toda una generación para llevar a cabo esta actividad en los últimos años, creando todo un ejército de informáticos a su disposición. Las Naciones Unidas estimaron en 2024 que cada año miles de trabajadores de TI generan entre 250 y 600 millones de dólares.

Nisos, empresa de seguridad e investigación con sede en Virginia, ha desenmascarado recientemente a uno de estos cibercriminales y, con él, parte de la gestión de esta red de operaciones global que se dirige desde países como China y cuenta con apoyo en las naciones víctimas como Estados Unidos e, incluso, España.

Tendiendo la trampa

Antes se coge a un mentiroso que a un cojo, dice el refranero. Jo, el cibercriminal cazado, se conectó a la entrevista por videollamada y aseguró estar hablando desde Palm Beach Gardens, en Florida. Optaba a un puesto de inteligencia artificial difícil de cubrir, pero la entrevista duró poco.

La directora de recursos humanos de Nisos, Magen Gicinto, se interesó por el estado de su casa tras el paso del huracán George por Palm Beach. El entrevistado continuó la conversación asegurando que su casa se encontraba bien, cayendo así en la trampa.

Ejemplo de CV falso que utilizan los agentes norcoreanos Nisos Omicrono

Ningún huracán había azotado esa zona en los últimos días y no había ninguna vacante en Nisos. Jared Hudson, empleado de la compañía estadounidense ya había entrevistado a Jo con anterioridad, pero su nivel bajo de inglés y las largas pausas que hacía al responder a las preguntas le hicieron sospechar que el candidato estaba usando inteligencia artificial para saber qué contestar, según ha explicado a NBC News.

Otros detalles, como el currículum presentado o que no ofreciera un portfolio antes de la entrevista, lo cual es habitual para esta clase de especialistas, levantaron las sospechas del equipo de Nisos. Cuando en la siguiente entrevista se le pidió que compartiera la pantalla, Jo cerró la sesión rápidamente. No era quien decía ser.

Grupos de 'hackers' del régimen de Corea del Norte aprovechan la IA para colarse en empresas sin ser descubiertosLa empresa global de ciberseguridad CrowdStrike identificó un aumento del 220% en 2025 en los casos de norcoreanos que obtuvieron empleos fraudulentos en empresas occidentales para trabajar de forma remota como desarrolladores. A finales de 2025, Amazon declaró que había bloqueado más de 1.800 solicitudes de empleo de presuntos agentes norcoreanos.

Encontrar a Jo era una oportunidad única, por lo que, desde Nisos contactaron con el FBI y decidieron contratar a Jo para averiguar más sobre lo que había detrás de esta identidad falsa. Le ofrecieron un contrato con un anticipo de 5.000 dólares para trabajar en prioridades urgentes de IA.

Kim Jong-Un con un equipo militar

Él respondió de inmediato que estaba listo para trabajar, proporcionando una dirección postal en Florida e información bancaria de una cuenta en Missouri. Allí se le envió un ordenador portátil que sirvió para recabar una larga lista de pruebas sobre la dinámica de esta organización global, como la implicación de aliados dentro de Estados Unidos.

Ayuda desde dentro

Durante tres meses, la investigación de esta empresa reveló una red de, al menos, 20 agentes norcoreanos que habían solicitado unos 160.000 puestos de trabajo con currículums parecidos. Los empleados conversaban entre ellos como lo harían los trabajadores de cualquier otra empresa, mandando bromas por chat, quedando para fumar u organizando partidas en línea.

Según las pruebas recabadas, estos trabajadores operan desde China y recibieron ayuda de un ciudadano estadounidense que cuenta con vivienda en Florida. Una vez entregado y conectado el portátil, Nisos activó su cámara web. Inmediatamente pudieron observar que había 40 dispositivos conectados a una red compartida, 20 de los cuales probablemente formaban parte de una granja de ordenadores portátiles.

EEUU, Japón y Corea del Sur unen fuerzas para plantar cara a un poderoso ejército de 'hackers' norcoreanosEs muy probable que el portátil no saliera de suelo estadounidense. Una vez equipados con cierto software y herramientas de acceso remoto, los trabajadores pueden iniciar sesión en esas computadoras portátiles de forma remota desde países a kilómetros de distancia.

El acceso de Nisos a la dirección de correo electrónico de Jo indicaba que se estaba conectando desde una dirección IP cercana a Shanghái. Muchos de los implicados operan desde países que carecen de acuerdos de extradición con Estados Unidos, lo que los sitúa en gran medida fuera del alcance de las fuerzas del orden estadounidenses.

Hasta el momento, al menos diez presuntos facilitadores radicados en Estados Unidos han sido acusados a nivel federal, incluyendo un miembro en servicio activo del Ejército estadounidense, por su presunta participación en la gestión de granjas de computadoras portátiles,el lavado de dinero y el movimiento de fondos a través de empresas fantasma.

Atajar esta inmensa red de operaciones resulta complicado. Este mismo mes, el Departamento del Tesoro sancionó a seis personas y dos entidades por su participación en planes de contratación de trabajadores informáticos orquestados por el gobierno de la RPDC, incluidos facilitadores con sede en Corea del Norte, Vietnam, Laos y España.

Fotomontaje con fotografías de la bandera de Corea del Norte. Manuel Fernández iStock

Una vez se ha conseguido el robo de dinero ilícito, es necesario consolidarlo y convertirlo a moneda oficial. Los grupos norcoreanos suelen recurrir a una compleja red de contactos para blanquearlo.

Estos facilitadores se encargan de la conversión de divisas para norcoreanos a través de empresas. Entre mediados de 2023 y mediados de 2025, denuncia el informe, uno de estos facilitadores convirtió aproximadamente 2,5 millones de dólares en criptomonedas para norcoreanos.

Financiación para misiles

Este es un caso más de los miles de trabajadores en remoto que ofrecen su tiempo a empresas estadounidenses para desviar su salario a su país de origen, donde ese dinero se destina a evadir sanciones o financiar programas ilícitos del régimen comunista como armas de destrucción masiva o misiles balísticos, según el gobierno estadounidense.

El grupo de empleados norcoreanos se dividía por equipos y los capitanes de los mismos penalizaban con menos sueldo los errores en las solicitudes de empleo. Aunque su sueldo no es lo único que se llevan del país.

La UE y EEUU cierran LeakBase, el foro de 142.000 hackers que traficaba con más de 100 millones de contraseñasEl verano pasado, un informático norcoreano fue acusado de robar más de 700.000 dólares en criptomonedas a una empresa con sede en Georgia; según los investigadores, esto demuestra que las estafas informáticas se están volviendo más sofisticadas y agresivas en su objetivo de las empresas de criptomonedas.

En algunos casos, estos trabajadores vinculados a la RPDC (República Popular Democrática de Corea) también han introducido de forma encubierta software malicioso en las redes de las empresas para extraer información confidencial.